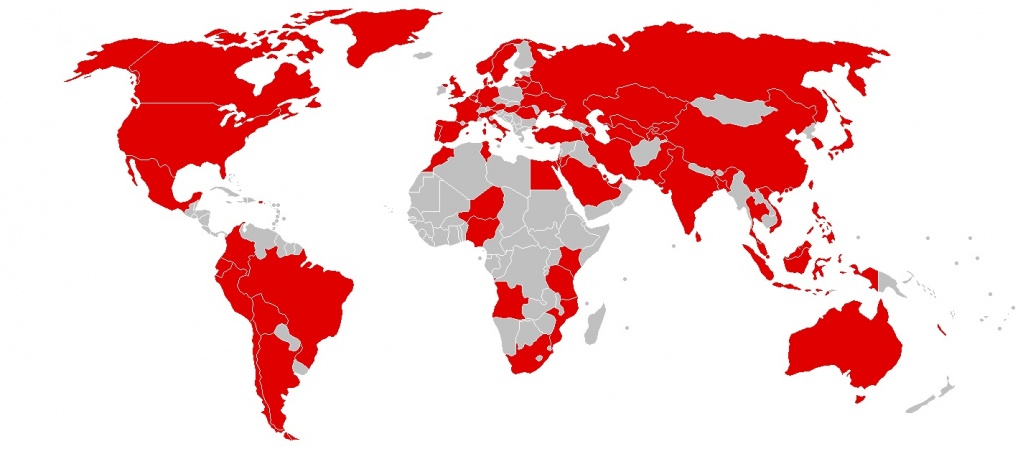

12 мая 2017 года множество компаний и пользователей по всему миру столкнулись с программой-вымогателем, которая называется «WannaCry». От заражения в первый же день пострадало более 300 тысяч компьютеров по всему миру. Первыми от удара сетевого червя пострадали такие страны как: Англия и Италия, но больше всего атак пришлось на Россию, Индию, Украину и Тайвань. Сегодня мы более подробно расскажем, что же такое «WannaCry», по какому принципу он работает, и дадим рекомендации «Лаборатории Касперского», как не пострадать от программы-вымогателя.

От вируса-вымогателя в общей сложности пострадали 74 страны, но больше всего атак пришлось на Россию

«WannaCry» - название программы-шифровальщика, которая заражает компьютер и зашифровывает на нем данные. Самое главное отличие данного сетевого червя от обычной программы-вымогателя то, что «WannaCry» может заразить ПК без ведома пользователя. Как правило, обычные шифровальщики попадают на компьютер после того, как пользователь откроет подозрительную ссылку или установит неизвестную программу на компьютер, но «WannaCry» эксплуатирует уязвимость, которую компания Microsoft исправила в обновлении операционной системы 14 марта этого года. Те, кто давно не обновлял Windows больше всего подвержены данной вредоносной программе, ну а те, кто регулярно устанавливает обновления могут чувствовать себя в безопасности, хоть и с оговорками. Если сетевой червь все же достиг компьютера, и только после этого было установлено обновление, закрывающее уязвимость, то шифровальщик все равно будет работать.

Один из самых интересных вопросов при обсуждении новой программы-вымогателя – «Почему больше всего пострадали компании?». Дело в том, что «WannaCry» после заражения одного компьютера распространяется дальше, но только уже по локальной сети, и если он находит вышеупомянутую уязвимость в операционной системе, то соответственно атакует этот ПК и шифрует данные. В итоге, попав на один компьютер шифровальщик может заразить все компьютеры в локальной сети, и именно поэтому больше всего пострадали крупные компании, использующие локальную сеть. Самый главный вопрос – «Чем же опасен данный сетевой червь?». Ответ на данный вопрос очень прост: за расшифровку данных злоумышленники требуют заплатить "выкуп" в размере от 300 до 600 долларов США в криптовалюте Bitcoin, поэтому программу-шифровальщик и назвали вымогателем. Причем, даже если заплатить требуемую сумму навряд ли «WannaCry» перестанет вести свою деятельность, поэтому если Вы подверглись заражению, то мы настоятельно рекомендуем НЕ платить вымогателям никаких денег, а использовать антивирусное программное обеспечение и последние обновления ОС.

Специалисты «Лаборатории Касперского» проанализировали информацию о заражениях программой-вымогателем, и вскоре после этого связались с нами для предоставления рекомендаций по защите компьютеров наших клиентов.

Рекомендации «Лаборатории Касперского» компаниям и пользователям для снижения рисков заражения:

· Установить официальный патч от Microsoft, который закрывает используемую в атаке уязвимость;

· Убедиться, что включены защитные решения на всех узлах сети;

· Если используется защитное решение «Лаборатории Касперского», убедиться, что используемое защитное решение включает в себя компонент System Watcher («Мониторинг Системы») и он включен;

· Запустить задачу сканирования критических областей в защитном решении «Лаборатории Касперского», чтобы обнаружить возможное заражение как можно раньше (в противном случае детектирование произойдет автоматически в течение 24 часов);

· После детектирования MEM:Trojan.Win64.EquationDrug.gen, произвести перезагрузку системы;

· В дальнейшим для предупреждения подобных инцидентов использовать сервисы информирования об угрозах, чтобы своевременно получать данные о наиболее опасных таргетированных атаках и возможных заражениях.

Более подробную информацию об атаках “WannaCry” можно найти в отчете «Лаборатории Касперского», перейдя по ссылке: https://securelist.com/blog/incidents/78351/wannacry-ransomware-used-in-widespread-attacks-all-over-the-world/